2026 全球合規指南:

實體隔離如何滿足各國數據法規

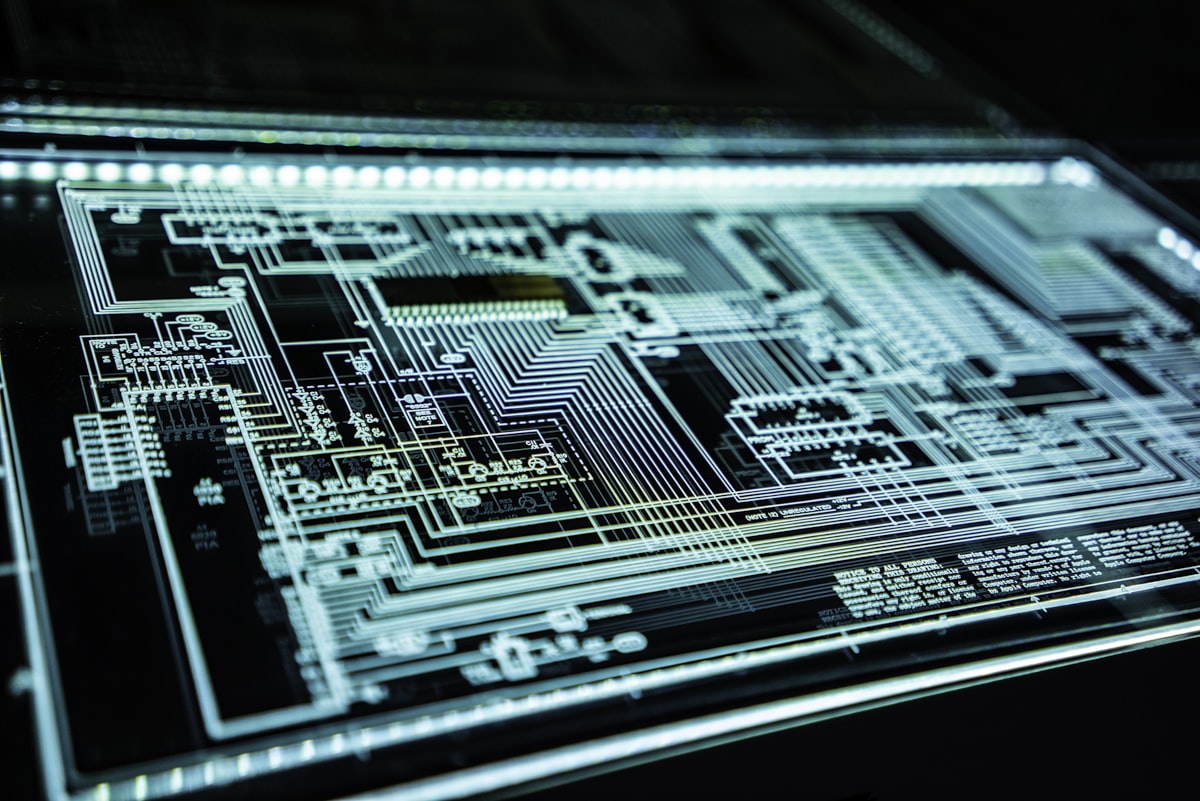

當數據主權成為各國核心議程,傳統虛擬雲已無法承載高端合規需求。本文深度剖析「實體隔離」如何成為企業在全球化擴張中的最強合規盾牌。🛡️

01. 2026 年的數據法律景觀:從「全球化」到「主權化」

進入 2026 年,數據隱私保護已經從一種「最佳實踐」演變為一種嚴格的「准入資格」。隨著《歐盟通用數據保護條例》(GDPR)2.0 版本的正式實施,以及各國對「數據駐留(Data Residency)」要求的強化,企業面臨著前所未有的挑戰。

在過去,企業習慣於將數據託管在大型公有雲的虛擬實例中,認為軟體層面的邏輯隔離已足夠安全。然而,最新的監管框架(如金融行業的 DORA 法案及各國的關鍵基礎設施保護條例)明確指出:**對於高敏感數據,邏輯隔離已不再被視為足夠的防禦手段。**

監管機構開始關注硬體層面的共享風險。如果您的數據與另一個可能遭受攻擊、甚至是被政府監管的客戶運行在同一台物理伺服器上,即使存在虛擬化層,也存在側信道攻擊(Side-Channel Attack)或超載帶來的技術風險。這正是「實體隔離」重新回歸技術核心的原因。

02. 虛擬化雲端的隱形風險:合規的「蟻穴」

為什麼虛擬機(VM)或容器(Container)在 2026 年的高級別合規檢查中屢遭質疑?主要原因在於其共享架構的本質缺陷:

- 資源競爭(Noisy Neighbor): 當同一台物理主機上的其他租戶發生流量暴漲或算力異常時,您的實例效能會受到波及。這在對可用性(Availability)有嚴格法律要求的金融合規中是不可接受的。

- Hypervisor 漏洞: 儘管罕見,但針對虛擬化層的逃逸攻擊(Escape Attack)在技術上始終存在。對於主權級別的數據保護,這種萬分之一的可能性就是百分之百的合規風險。

- 硬件指紋與不可溯源性: 虛擬化環境下的硬體參數多為模擬,難以滿足某些需要「實體硬體標識」進行信任鏈認證的加密協議要求。

因此,領先的架構師開始轉向**裸機(Bare Metal)實體隔離方案**。這不僅是為了性能,更是為了在面對審計時,能夠明確指出:「這台伺服器,從磁碟到 CPU,再到內存,在物理層面上僅服務於我方客戶。」

03. 實體隔離:合規架構的最優解

MacDate 提供的專屬 Mac 硬件集群,本質上是一種**物理級別的私有雲基礎設施**。在 2026 年的合規標準下,這種架構具有無可比擬的優勢:

1. 數據驻留的物理憑證

當法律要求「數據不得離開特定轄區」時,MacDate 可以提供精確到數據中心機架位的物理位置證明。對於運行在 M4 芯片上的 macOS 環境,我們確保數據在處理過程中不會與任何第三方工作負載發生物理接觸。

2. 硬件信任根 (Root of Trust)

利用 Apple Silicon 的 Secure Enclave 硬件安全機制,MacDate 的實體隔離方案支持企業構建完整的信任鏈。這對於需要符合 ISO 27001、SOC2 Type II 以及 PCI DSS 4.0 標準的企業至關重要。

04. 實戰場景:誰最需要實體隔離?

在我們的客戶群體中,以下三類行業對實體隔離的需求最為迫切:

- 跨國金融服務: 處理跨境支付、高頻交易算法。任何數據洩露或延遲抖動都可能觸發監管機構的巨額罰單。

- 生物醫療與科研: 处理基因測序數據、病人隱私記錄。這些數據受到 HIPAA 或歐盟醫療數據法的嚴格保護,必須儲存在完全受控的物理環境中。

- 主權 AI 訓練: 企業在訓練自有知識產權的大模型時,為了防止模型權重和敏感語料在公有雲環境中被「嗅探」,傾向於租用實體 Mac 集群進行離線或隔離訓練。

05. 結論:合規是企業的「護城河」

在 2026 年,技術實力固然重要,但**合規能力**決定了企業能走多遠。MacDate 通過分佈在全球核心區域的 M4 物理集群,為企業提供了「開箱即用」的高級別合規基礎設施。

選擇實體隔離,不只是選擇了一種更強大的硬件方案,更是為您的全球化業務買了一份價值連城的保險。面對複雜多變的各國法律法規,將專業的底層基礎設施交給 MacDate,讓您的團隊專注於核心業務的創新。