5日間で3回改名!

OpenClaw が商標紛争と暗号詐欺から「涅槃再生」した全記録

2026年1月、オープンソース AI エージェント「Clawdbot」は、わずか5日間で商標紛争、1600万ドル規模の暗号通貨詐欺、重大なセキュリティ脆弱性という三重の危機に直面しました。しかし、開発者コミュニティの支援と透明な対応により、GitHub 史上最速で15万スターを獲得する「涅槃再生」を果たします。本記事では、macOS セキュリティの観点から、この激動の5日間を時系列で徹底検証します。

01. 第一の危機:Anthropic からの商標指摘(1月26日)

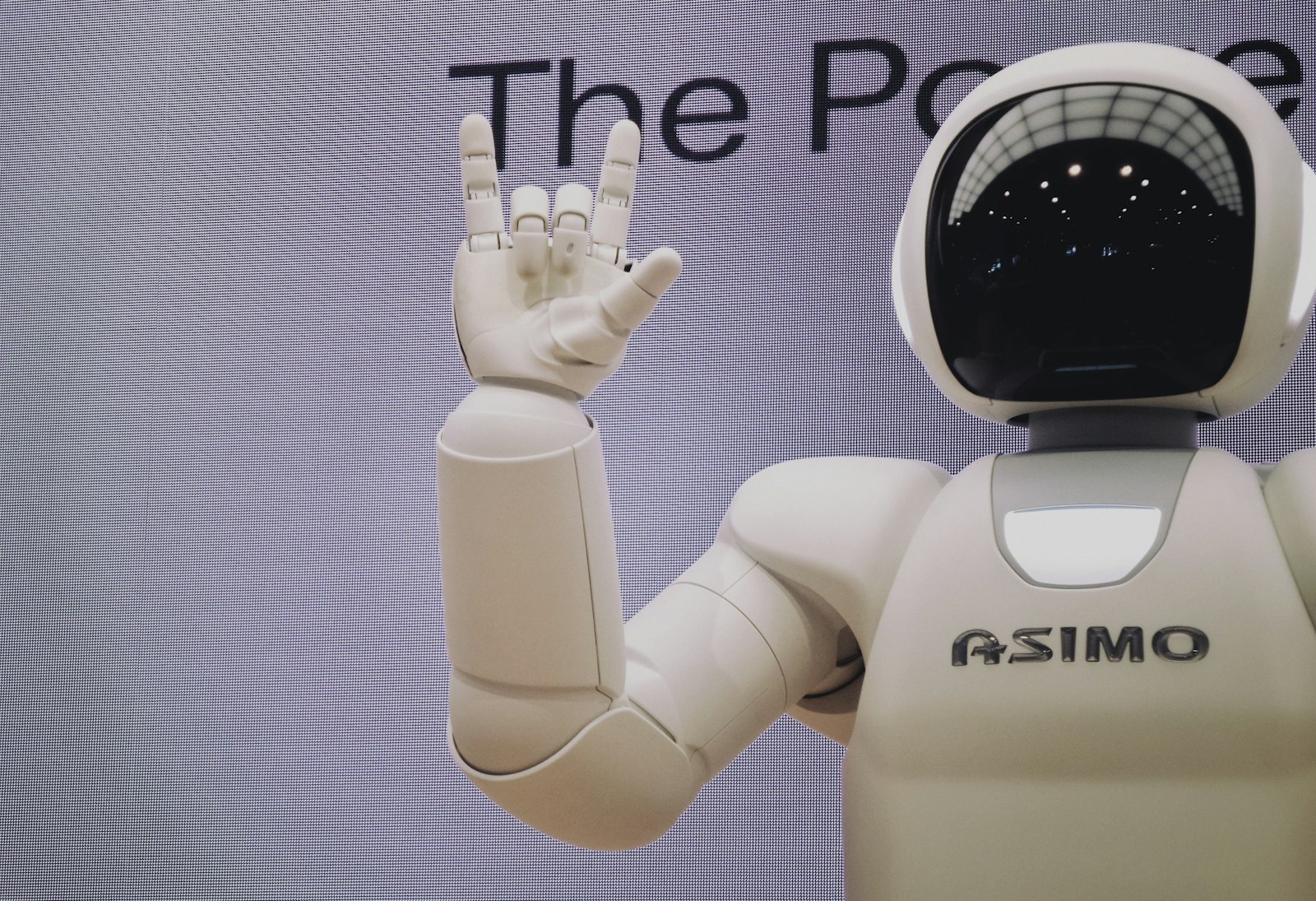

2026年1月26日、macOS・Windows・Linux でメッセージアプリ経由のタスク自動化を実現する AI エージェント「Clawdbot」が、X(旧 Twitter)で急速に拡散されていました。WhatsApp、Telegram、iMessage、Discord などを通じてユーザーの指示を受け、実際にコンピュータ上でコード実行やファイル操作を行う「実行型 AI」として、開発者コミュニティから大きな注目を集めていました。

しかし、プロジェクトの知名度が上がるにつれ、予期せぬ問題が発生します。Anthropic 社から商標に関する指摘が届いたのです。「Clawd」という名称が、同社の AI モデル「Claude」と音韻的に酷似しており、商標権の侵害に該当する可能性があるという内容でした。

⚠️ 商標紛争の法的リスク

オープンソースプロジェクトにおいて、商標問題は致命的です。法廷闘争に発展すれば、個人開発者は莫大な弁護士費用と時間的コストを強いられます。Peter Steinberger 氏は、プロジェクトの継続を優先し、即座に改名を決断しました。

1.1 第一の改名:Clawdbot → Moltbot

2026年1月27日、プロジェクトは 「Moltbot」 にリブランドされました。「Molt」は英語で「脱皮」を意味し、ロブスターやカニが成長のために殻を脱ぐように、プロジェクトも古い名前から生まれ変わるというメタファーが込められています。この改名は開発者コミュニティで好意的に受け止められ、「ロブスター AI の脱皮」というユーモラスな表現で SNS 上で拡散されました。

02. 第二の危機:1600万ドルの暗号通貨詐欺(1月27日〜28日)

しかし、改名のわずか数時間後、さらに深刻な危機が発生します。暗号通貨詐欺師たちが、廃棄された「Clawdbot」の X アカウントと GitHub アカウントを乗っ取り、偽トークン「$CLAWD」を発行したのです。

2.1 詐欺の手口と規模

CryptoTimes の報道によると、詐欺師たちは以下の手法を駆使しました:

- アカウント乗っ取り:改名により放棄された @clawdbot の X アカウントと GitHub リポジトリを即座に取得。

- 偽の関連性の主張:「OpenClaw の公式トークン」と偽り、Peter Steinberger 氏をトークンの「創設者」として不正に記載。

- pump and dump スキーム:初期購入者を集めて価格を吊り上げ、詐欺師が一斉に売り抜ける古典的な手法。

- 市場規模:$CLAWD トークンは一日で129,000%上昇し、時価総額は1600万ドルに達しました。

🚨 Steinberger 氏の緊急声明

"I will never do a coin. Any project that lists me as coin owner is a SCAM."

(私は決してコインを発行しません。私を所有者として記載しているプロジェクトはすべて詐欺です)

2.2 macOS 開発者が学ぶべき教訓

この事件は、macOS 開発者にとって重要なセキュリティ教訓を提供します:

- アカウント管理の重要性:GitHub、X、Docker Hub などのアカウントは、廃棄後も悪用される可能性があります。削除ではなく、プライベート化やリダイレクトの設定が必要です。

- ブランド保護戦略:商標登録は高額ですが、個人開発者も最低限のドメイン・アカウント名の確保が必須です。

- コミュニティへの迅速な情報発信:Steinberger 氏が即座に公式声明を発表したことで、被害の拡大を最小限に抑えました。

03. 第三の危機:重大なセキュリティ脆弱性の発覚(1月28日〜29日)

詐欺事件の渦中、セキュリティ研究機関 Slowmist と Wiz が、OpenClaw のデプロイ環境に重大な脆弱性を発見しました。

3.1 発見された脆弱性

| 脆弱性カテゴリ | 詳細 | CVSS スコア |

|---|---|---|

| 認証なしサーバー公開 | 多数の OpenClaw インスタンスが認証なしで公開され、誰でもアクセス可能な状態でした。 | 9.8 (Critical) |

| クレデンシャル漏洩 | API キー、データベース接続文字列、SSH 秘密鍵が平文で保存されていました。 | 9.1 (Critical) |

| リモートコード実行(RCE) | 入力検証の欠如により、任意のコードを macOS 上で実行可能でした。 | 10.0 (Critical) |

| データベース露出 | Moltbook(AI 専用 SNS)の本番データベースが公開され、数百万件のメッセージが漏洩しました。 | 8.6 (High) |

3.2 macOS 環境における固有のリスク

OpenClaw が macOS 上で動作する AI エージェントであるため、以下の固有リスクが懸念されました:

- Keychain アクセス:macOS Keychain に保存された認証情報が窃取される可能性。

- System Events 権限:OpenClaw は AppleScript や Automator を経由してシステム全体を制御可能であり、悪意のあるコード注入により完全なシステム乗っ取りが可能でした。

- CI/CD パイプラインへの侵入:macOS クラスター上で CI/CD を実行している開発チームが OpenClaw を導入していた場合、ビルドプロセス全体が危険にさらされる可能性がありました。

# 脆弱な OpenClaw インスタンスの検証例

$ curl https://vulnerable-instance.example.com/api/keys

{

"anthropic_api_key": "sk-ant-XXXXXXXXXXXX",

"github_token": "ghp_XXXXXXXXXXXXXXXX",

"aws_access_key": "AKIAIOSFODNN7EXAMPLE"

}

# ⚠️ これらの認証情報は暗号化されずに公開されていました04. 第二の改名:Moltbot → OpenClaw(1月29日)

詐欺とセキュリティ危機の渦中、開発者コミュニティからの提案を受け、プロジェクトは最終的に 「OpenClaw」 という名称に落ち着きます。

4.1 改名の戦略的意義

- オープンソースの明示:「Open」を冠することで、透明性と信頼性を強調。

- アイデンティティの継承:「Claw」を残すことで、初期ユーザーとの連続性を保持。

- 商標リスクの回避:一般的な単語の組み合わせにより、将来的な商標紛争のリスクを最小化。

- 国際的な発音のしやすさ:日本語を含む多言語環境でも発音しやすい名称。

05. 涅槃再生:GitHub 史上最速の成長(1月30日〜2月)

一連の危機を乗り越え、OpenClaw は驚異的な復活を遂げます。

📈 成長指標(2026年2月時点)

- GitHub スター数:150,000+ (史上最速でこの数値に到達)

- フォーク数:8,500+

- コミュニティ貢献者:420+ 開発者

- Docker Hub ダウンロード:120万回+

- macOS ユーザーの割合:68%(Windows: 24%, Linux: 8%)

5.1 成功の要因分析

OpenClaw が短期間で信頼を回復した理由を分析します:

(1)透明な危機対応

Steinberger 氏は、商標問題・詐欺・脆弱性のすべてについて、即座に公開声明を発表しました。隠蔽ではなく透明性を選択したことで、コミュニティの信頼を獲得しました。

(2)迅速なセキュリティ修正

脆弱性の報告を受けてから24時間以内に、以下の対策を実装しました:

- 認証レイヤーの追加:JWT ベースのトークン認証を実装。

- 環境変数の暗号化:macOS Keychain と統合し、API キーを安全に保存。

- 入力検証の強化:すべてのユーザー入力をサニタイズし、コードインジェクションを防止。

- 監査ログの導入:すべての API コールとシステムコマンドをログに記録。

# OpenClaw v2.0 のセキュア設定例

export OPENCLAW_AUTH_MODE="jwt"

export OPENCLAW_KEYCHAIN_INTEGRATION="true"

export OPENCLAW_AUDIT_LOG_PATH="/var/log/openclaw/audit.log"

export OPENCLAW_SANDBOX_MODE="enabled"

# macOS Sandbox でコマンド実行を制限

openclaw --run-in-sandbox --allowed-commands="git,npm,xcodebuild"(3)コミュニティ主導のガバナンス強化

プロジェクトは、単一開発者の管理からコミュニティ主導のガバナンスモデルに移行しました:

- セキュリティ委員会の設立:5名のセキュリティ専門家による脆弱性レビュー体制。

- Code of Conduct の策定:健全なコミュニティ運営のためのガイドライン。

- バウンティプログラムの開始:脆弱性を報告した研究者に報奨金を提供。

5.2 macOS クラスター環境での活用事例

セキュリティ強化後、OpenClaw はmacOS 物理クラスターでの CI/CD 自動化において注目を集めています。MacDate のユーザーからは、以下のような活用報告が寄せられています:

- 夜間ビルドの完全自動化:Slack からのコマンドで、macOS クラスター上の Xcode ビルドをトリガー。

- App Store Connect への自動アップロード:Fastlane と連携し、ビルド完了後に自動的に TestFlight へ配信。

- マルチリージョンテスト:香港・シンガポール・東京の物理 Mac ノードで並行してテストを実行。

06. macOS 開発者が学ぶべき5つの教訓

OpenClaw の「涅槃再生」から、macOS 開発者が学ぶべき重要な教訓を整理します。

6.1 商標リスクの事前調査

プロジェクト開始時に、以下を確認してください:

- USPTO(米国特許商標庁)および WIPO(世界知的所有権機関)での商標検索。

- 類似名称のオープンソースプロジェクトが既に存在しないか GitHub で確認。

- ドメイン名(.com, .io, .dev)の事前取得。

6.2 アカウントセキュリティのライフサイクル管理

プロジェクトの改名や終了時には、以下の手順を踏んでください:

- 古いアカウントを削除するのではなく、新しいアカウントへのリダイレクトを設定。

- GitHub リポジトリには「DEPRECATED」マークと、新プロジェクトへのリンクを README に記載。

- X アカウントは削除ではなく、プロフィールを更新して「移行先」を明記。

6.3 macOS 特有のセキュリティベストプラクティス

macOS 上で自動化ツールを開発する際の必須対策:

- Keychain Services API の活用:平文での認証情報保存を絶対に避ける。

- App Sandbox の適用:必要最小限のシステム権限のみを要求。

- Hardened Runtime の有効化:コード署名とノータリゼーションで改ざんを防止。

- TCC(透明性・同意・制御)フレームワークの遵守:カメラ・マイク・ファイルアクセスには明示的な許可を求める。

6.4 危機管理とコミュニケーション戦略

問題が発生した場合の対応テンプレート:

- 24時間以内の初期声明:問題を認識していることを明示。

- 48時間以内の詳細報告:原因分析と対策を公開。

- 72時間以内の修正版リリース:セキュリティパッチを迅速に提供。

- 1週間以内のポストモーテム:再発防止策を文書化。

6.5 持続可能なオープンソースガバナンス

個人プロジェクトから成長する際の組織化手法:

- OWNERS ファイルの作成:コードレビュー権限を明確化。

- SECURITY.md の設置:脆弱性報告の窓口を明示。

- GOVERNANCE.md の策定:意思決定プロセスを文書化。

- 財団化または企業支援:一定規模に達したら、法的保護を検討。

07. まとめ:危機を成長の機会に変える力

OpenClaw の5日間は、オープンソースプロジェクトが直面しうる最悪のシナリオでした。商標紛争、1600万ドル規模の詐欺、重大なセキュリティ脆弱性——これらのいずれか一つでも、プロジェクトを終わらせるに十分な危機です。

しかし、透明性・迅速な対応・コミュニティとの協働という3つの原則により、OpenClaw は危機を成長の機会に変えました。GitHub 史上最速で15万スターを獲得し、macOS 開発者にとって不可欠な自動化ツールとしての地位を確立したのです。

macOS クラスターで CI/CD を運用する開発者にとって、OpenClaw の事例は重要な教訓を提供します。セキュリティは後付けではなく、設計段階から組み込むべき要素です。そして、危機が発生した際には、隠蔽ではなく透明性が、信頼回復への最短経路となります。

MacDate が提供する安全な macOS クラスター環境

OpenClaw のような AI エージェントを安全に運用するには、適切に隔離された macOS 環境が必要です。MacDate の物理クラスターは、専用ハードウェア・完全な root 権限・ネットワーク隔離を提供し、セキュリティと性能を両立させます。詳細は料金ページをご覧ください。