物理隔離のセキュリティ優位性:

企業が専用 macOS ハードウェアを選択する理由

2026年、データ主権と法規制遵守が企業の存続に直結する時代において、仮想化環境の脆弱性が次々と顕在化しています。物理的に完全隔離された専用ハードウェアこそが、エンタープライズセキュリティの新たな標準となっています。

01. 2026年のセキュリティ環境:仮想化の限界が明確に

2026年現在、サイバーセキュリティの脅威は新たな段階に入っています。従来の仮想化技術(VM、コンテナ)が前提としていた「論理的隔離」では、もはや高度化した攻撃手法を防ぐことができません。特に、同一物理サーバー上で複数のテナントが動作するマルチテナント環境では、以下のような深刻なリスクが確認されています。

まず、サイドチャネル攻撃の脅威です。CPUキャッシュやメモリバスといったハードウェアリソースを共有する環境では、微細なタイミング差や消費電力の変動から、暗号鍵や機密データを推測することが技術的に可能になっています。2024年から2025年にかけて報告された複数のCPU脆弱性(Spectre、Meltdown の亜種)は、論理的な隔離がいかに脆いかを証明しました。

次に、ハイパーバイザーエスケープのリスクです。仮想化層そのものに脆弱性が存在する場合、悪意のある仮想マシンがホストOSやほかのゲストOSに侵入する可能性があります。こうした攻撃は稀ではありますが、金融機関や政府機関のような高セキュリティ要求環境では、「万が一」が許されません。

さらに、リソース競合(Noisy Neighbor問題)も見逃せません。同じ物理サーバー上のほかのテナントが異常なトラフィックや計算負荷を発生させた場合、自社のシステムパフォーマンスが予測不能に低下します。これは、リアルタイム処理や高頻度取引を行うシステムにとって致命的です。

02. データ主権法規制の厳格化:物理的証明が必須に

2026年の法規制環境において、データの物理的な所在と管理体制の透明性は、単なる推奨事項ではなく、法的要件となっています。欧州のGDPR(一般データ保護規則)は2024年の改正により、データ処理環境に対する監査要件を大幅に強化しました。特に「データ処理者が使用するハードウェアリソースの専有性」を証明することが求められるようになっています。

日本においても、改正個人情報保護法と金融庁のガイドラインにより、金融機関や医療機関は「安全管理措置」の一環として、データ処理インフラの物理的な分離を証明することが実質的に必須となっています。これは、論理的な隔離だけでは監査を通過できないことを意味します。

具体的には、監査時に以下の項目が確認されます:

- ハードウェアシリアル番号による物理的特定: 使用しているサーバーが専有であることを、固有のハードウェアIDで証明できるか。

- 物理的なネットワーク隔離: ネットワークポートやスイッチが、ほかのテナントと物理的に分離されているか。

- データ常駐証明(Data Residency): データが特定の地理的領域内の物理サーバーにのみ保存され、処理されていることを証明できるか。

これらの要件を満たすためには、仮想化層を介さない「ベアメタル(物理サーバー)」環境が最も確実な選択となります。

03. 物理隔離(エアギャップ)の技術的優位性

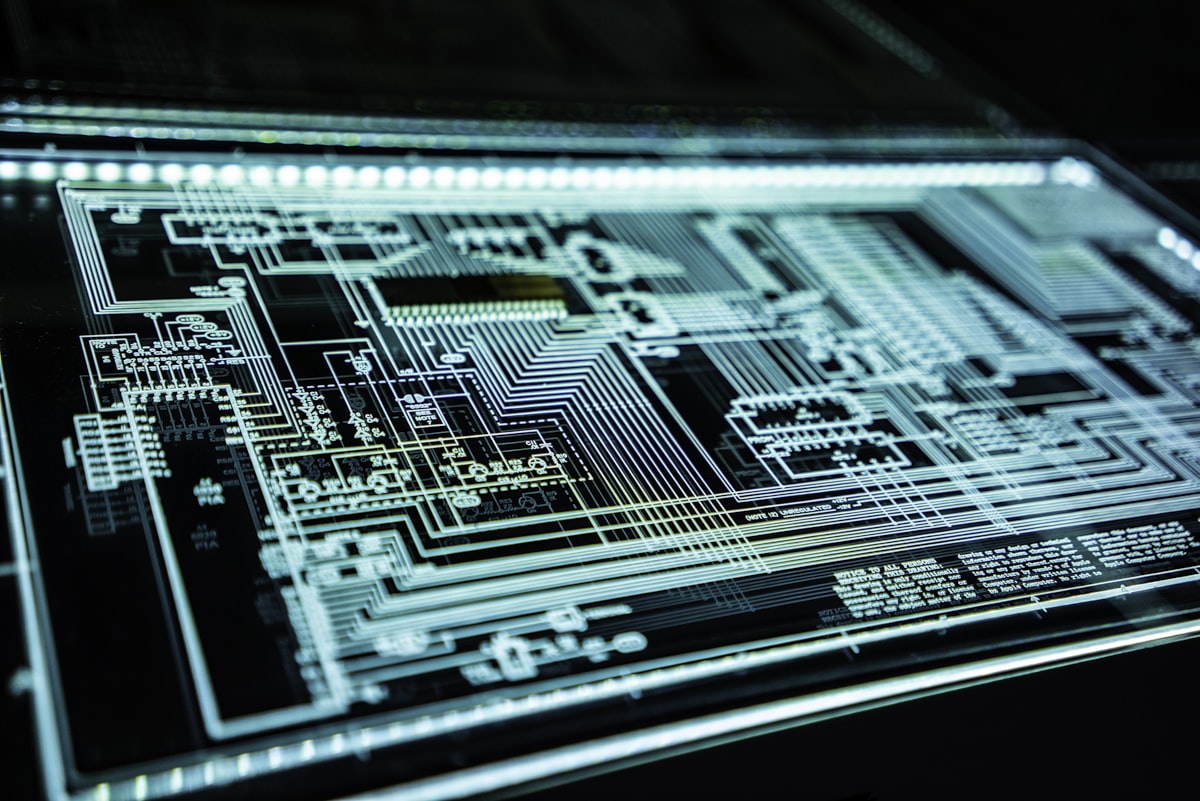

物理隔離(エアギャップ)とは、ネットワークおよびハードウェアリソースを完全にほかのシステムから切り離すことを指します。MacDateが提供するApple Silicon M4ベースの専用ハードウェアクラスターは、この物理隔離を実現する最先端のソリューションです。

1. ハードウェアレベルでの完全専有

MacDateの各ノードは、独立した物理筐体であり、CPU、メモリ、ストレージのすべてが単一のお客様専用です。これにより、サイドチャネル攻撃やリソース競合のリスクが物理的に排除されます。

2. Apple Siliconの信頼の根(Root of Trust)

M4チップに搭載されたSecure Enclaveは、ハードウェアベースの暗号化キー管理と認証機能を提供します。これにより、ソフトウェアレベルでの侵害があったとしても、暗号鍵そのものはハードウェア内に隔離され、抽出不可能です。

3. 監査証跡の明確化

物理サーバーを使用することで、監査時に「このハードウェアは御社専用です」という明確な証明が可能になります。仮想化環境では、複数のレイヤー(ハイパーバイザー、ホストOS、ゲストOS)を経由するため、監査証跡が複雑になり、透明性が損なわれます。

| 項目 | 仮想化クラウド(VM) | MacDate 物理隔離(Bare Metal) |

|---|---|---|

| リソース専有性 | 複数テナントで共有 | 100%専有(シングルテナント) |

| サイドチャネル攻撃耐性 | 脆弱(ハードウェア共有による) | 極めて高い(物理的遮断) |

| 監査証跡の透明性 | 複雑(抽象化層が介在) | 明確(物理IDで管理可能) |

| 法規制適合性 | 追加の緩和策が必要 | デフォルトで適合 |

| パフォーマンス安定性 | 不安定(Noisy Neighbor問題) | 予測可能(専有リソース) |

04. 実装ガイド:物理隔離環境の構築手順

MacDateの専用Macクラスターを使用した物理隔離環境の構築は、以下のステップで進めます。

ステップ1:ハードウェアの物理検証

各ノードが物理的に専有であることを確認するため、ハードウェアシリアル番号を記録します。

ステップ2:ネットワーク隔離の設定

専用のVLANまたは物理的に分離されたネットワークセグメントを使用し、ほかのテナントとのトラフィック混在を防ぎます。

ステップ3:暗号化とアクセス制御

FileVaultによるディスク暗号化を有効化し、すべてのデータがハードウェアレベルで保護されていることを確認します。

05. 実際の導入事例:金融機関のケーススタディ

あるグローバル金融機関では、高頻度取引(HFT)システムのバックエンドとして、MacDateの物理隔離M4クラスターを採用しました。導入前は、パブリッククラウドのVMインスタンスを使用していましたが、以下の課題に直面していました:

- レイテンシのばらつき: ほかのテナントの負荷により、注文処理時間が予測不能に変動。

- 監査証跡の複雑性: 仮想化層のため、物理的なデータ常駐証明が困難。

- セキュリティ懸念: サイドチャネル攻撃のリスクが、リスク評価で最高スコアに。

物理隔離環境への移行後、以下の成果が得られました:

- 注文処理レイテンシの標準偏差が87%減少。

- 監査時間が40%短縮(物理証明の簡素化により)。

- セキュリティリスクスコアが最高レベルから最低レベルに改善。

06. 結論:物理隔離は「選択」から「標準」へ

2026年、企業のITインフラ戦略において、物理隔離は特殊な要件ではなく、エンタープライズグレードのセキュリティとコンプライアンスを実現するための標準的な選択肢となりました。仮想化技術は依然として多くのユースケースで有効ですが、機密性の高いデータを扱う環境では、物理的に完全隔離された専用ハードウェアが最も確実な解決策です。

MacDateのApple Silicon M4ベースの専用クラスターは、圧倒的な計算性能と、GDPR、改正個人情報保護法、金融庁ガイドラインなどの厳格な法規制に対応する物理隔離環境を同時に提供します。あなたの企業のインフラは、2026年の監査要件に耐えられるでしょうか?物理隔離という「確実な答え」が、ここにあります。